Tutti coloro che lavorano nel web utilizzando piattaforme come WordPress o Magento non fanno che ripetere che la sicurezza informatica è un problema di primo piano, a cui devono essere costantemente dedicate risorse.

Tutti concordano su questo.

Eppure ogni giorno non si fa altro che parlare di virus, di siti violati, di furto di dati sensibili.

In questo articolo vediamo come il mancato aggiornamento della più semplice delle piattaforme per gestire siti web, WordPress, abbia scatenato il più grande scandalo informatico dai tempi di Wikileaks.

Mossack Fonseca (MF), è lo studio legale panamense al centro dello scandalo denominato Panama Papers. Sembra ormai accertato che l’hackeraggio dei dati che ha coinvolto personaggi pubblici come il primo ministro d’Islanda, il presidente russo Putin e il primo ministro britannico David Cameron, è stato possibile a causa di una versione non aggiornata (e quindi vulnerabile) di uno dei plugin, Revolution Slider, più utilizzati su WordPress.

Possibile ? La più grande fuga di notizie nella storia della finanza globale, pari a ben 2,6 terabyte (oltre 11,5 milioni di documenti), per un plugin non aggiornato?

Possibile!

A dichiararlo sarebbe Mark Maunder, il secondo il fondatore e ceo di WordPress, e Forbes che spiegano come lo studio legale Mossack Fonseca permettesse ai propri clienti l’accesso ai dati tramite un portale web, utilizzando delle versioni datate di Drupal e WordPress e dei loro relativi plugin. Da un lato l’indirizzo pubblico (www.mossfon.com), dall’altro quello riservato ai clienti ( portal.mossfon.com).

Fino a pochi giorni fa sul sito dello studio legale era possibile leggere quanto segue:

‘The MF website runs WordPress and is currently running a version of Revolution Slider that is vulnerable to attack and will grant a remote attacker a shell on the web server. ‘

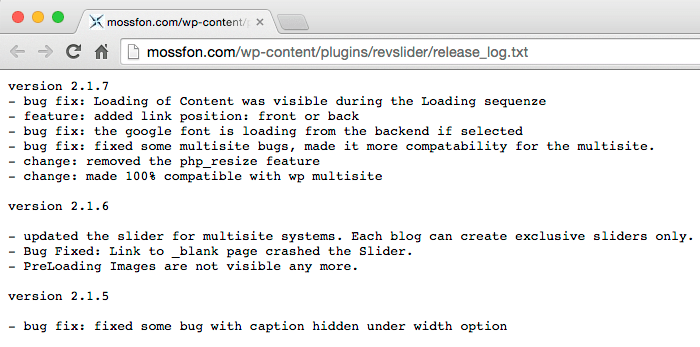

La versione attiva del plugin Revolution Slider sembra esser stata la 2.1.7.

A questo dobbiamo anche aggiungere che fino a un mese fa, come si legge nel blog di Wordfence, il server di Mossack Fonseca non usava un firewall e si trovava sulla stessa rete del server di posta elettronica con sede a Panama (la Cable Onda). Questo ovviamente fino al 4 aprile, poche ore dopo la pubblicazione sui giornali di 70 Paesi delle informazioni sulle attività illegali di conti e società off shore.

Sintetizzando l’analisi tecnica realizzata da Mark Maunder sulla violazione dei dati Panama Papers Breach, emerge che:

– Mossack Fonseca utilizzava e utilizza ancora uno dei plugin più vulnerabili di WordPress, Revolution Slider

– Il loro web server non era protetto da un firewall – Il loro server stava sullo stesso network del server di posta elettronica di Panama

– Lo studio legale si occupava dei dati sensibili dei clienti tramite il loro portale web che include un account di accesso a tutti questi dati

In un video demo Mark Maunder ha realizzato una precisa analisi della vulnerabilità e della situazione sulla sicurezza della Mossack Fonseca, riproducendo un ambiente simile a quello di MF e illustrando come sia possibile sfruttare tale debolezza.

Cosa insegna questa vicenda ?

- Evitare di conservare dati sensibili o finanziari su piattaforme open source standard come wordpress aperte al pubblico.

- Evitare di conservare dati sensibili o finanziari su siti localizzati nella stessa rete della posta elettronica

- Mettere off-line i dati storici ed eventualmente renderli disponibili su richiesta espressa del cliente

- Verificare, in caso si gestiscano dati così delicati, se il server é sufficientemente protetto e se é in condivisione con altri siti (che potrebbero attirare l’attenzione degli hacker)

- Aggiornare le piattaforme wordpress non appena vengono rilasciate le nuove versioni dei plugin l’aggiornamento é un servizio fondamentale nei siti web che realizziamo)

- Installare plugin dedicati alla sicurezza di WordPress come Wordfence